По ссылкам в письме загружается вредоносное программное обеспечение (вирус).

Продолжаются массированные кибератаки, состоявшиеся 13-14 января. С официальных адресов судебной власти происходит рассылка с якобы судебными запросами. Об этом сообщает Центр стратегических коммуникаций и информационной безопасности.

По ссылкам в письме загружается вредоносное программное обеспечение (вирус).

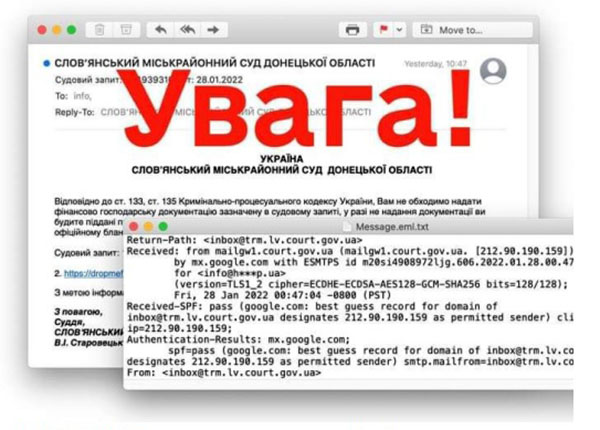

"Проблему усугубляет то, что рассылка происходит с настоящих почтовых серверов судебной власти. Таким образом, письма проходят спам-фильтры и вызывают значительно больше доверия. Возможно, скомпрометированы только отдельные адреса судов, хотя не стоит исключать, что может быть скомпрометирован весь почтовый сервер.

К сожалению, свежие изменения в кодексы, проголосованные Верховной Радой, только усиливают роль электронной почты как официального средства коммуникации в судебном процессе, поэтому подобный вектор атак будет развиваться и в дальнейшем", - отметили в Центре стратегических коммуникаций и информационной безопасности.

Электронные почтовые сообщения содержат ссылку на защищенные паролем RAR и/или ZIP архивы (например, Судебный запрос №997836477463567677822.rar_pass_123.zip), размещены на публичных сервисах Google Drive и DropMeFiles.

Если получатель сообщения загрузит и распакует такой архив, на его компьютере будет установлена программа Remote Utilities. Она, в свою очередь, предоставит скрытый удаленный доступ к устройству третьим лицам. При этом способность программы обновлять активность после перезагрузки компьютера обеспечивается путем создания службы RManService.

Для удаления вредоносной программы, в Госспецсвязи рекомендуют остановить сервис RManService, удалить каталог %PROGRAMFILES(X86)%\Remote Utilities – Host\, удалить ключ реестра HKLM\SOFTWARE\Usoris.

В качестве наглядного примера, Центр приводит письмо, отправителем которого выступает Славянский горрайонный суд Донецкой области (на иллюстрации).